La prevenzione dei tentativi di phishing è ormai diventata indispensabile, dal momento che sempre più criminali ricorrono alle truffe online per appropriarsi delle informazioni personali. Abbiamo imparato a evitare le e-mail di spam, ma è facile lasciarsi ingannare dalle e-mail di phishing. Alcune sono addirittura scritte per colpire esattamente te. Dato che prima o poi ti capiterà di essere vittima di un attacco di phishing, devi imparare a riconoscere i campanelli d'allarme. Le truffe sul Web non sono certo una novità, ma individuare un tentativo di phishing è più difficile di quanto si possa pensare.

Gli attacchi di phishing sul Web hanno ingannato vittime ignare, inducendole a fornire dati bancari, codici fiscali e molto altro. In più, i cybercriminali sono diventati ancora più abili a camuffarsi. A volte gli autori di queste truffe simulano voci che conosci e di cui ti fidi, ad esempio quelle dei tuoi colleghi, degli impiegati della tua banca o persino della pubblica amministrazione. Basta fare clic su un collegamento per diventare vittima di un truffatore.

Mentre esaminiamo come evitare il phishing, risponderemo ad alcune importanti domande:

- Cos'è il phishing?

- C'è il rischio che io diventi un obiettivo del phishing?

- Quali tipi di truffe di phishing esistono?

- Come si riconosce una truffa di phishing?

- Cos'è un'e-mail di phishing?

- Cosa devo fare dopo aver identificato un'e-mail di phishing?

- Cosa devo fare per non essere vittima di phishing?

Cos'è il phishing?

Il phishing ti convince a fare qualcosa che dà a un truffatore l'accesso al tuo dispositivo, ai tuoi conti o ai tuoi dati personali. Fingendosi una persona o un'organizzazione di cui ti fidi, riescono più facilmente a infettarti con malware o a sottrarti i dati della carta di credito.

In altre parole, questi schemi di social engineering sfruttano la tua fiducia per carpirti informazioni preziose. Potrebbe trattarsi di qualsiasi cosa, dal login di un social media alla tua intera identità, passando dal tuo codice fiscale.

Questi schemi possono indurti ad aprire un allegato, seguire un collegamento, compilare un form o rispondere fornendo informazioni personali. Secondo questa logica, devi stare sempre in guardia, il che può essere estenuante.

Ecco lo scenario più comune:

- Apri l'e-mail e improvvisamente nella casella di posta compare un avviso della tua banca. Facendo clic sul collegamento contenuto nell'e-mail, vieni indirizzato a una pagina Web che sembra, più o meno, quella della tua banca.

- Ma è un trucco: in realtà il sito è stato progettato per rubare i tuoi dati. In base all'avviso, si è verificato un problema con il conto, pertanto ti viene richiesto di confermare il nome utente e la password.

- Dopo aver inserito le proprie credenziali sulla pagina visualizzata, si viene indirizzati all'effettivo istituto per inserire le informazioni una seconda volta. Poiché viene indirizzato al sito legittimo, l'utente non si rende conto che sta subendo il furto delle sue informazioni.

Queste minacce possono essere molto sofisticate e sfruttare tutti i tipi di comunicazione, persino le chiamate telefoniche. Il pericolo del phishing risiede nel fatto che chiunque può essere ingannato, se non diffida anche dei più piccoli dettagli.

Ma, per evitarti di sviluppare una vera e propria paranoia, ti sveliamo come funzionano gli attacchi di phishing.

Come funziona il phishing?

Tutti coloro che utilizzano Internet o il telefono possono diventare bersaglio di tentativi di phishing.

Le truffe di phishing in genere cercano di:

- Infettarti il dispositivo con malware

- Sottrarti le credenziali private per rubarti denaro oppure l'identità

- Prendere il controllo dei tuoi account online

- Convincerti a inviare spontaneamente denaro o oggetti di valore

Alcune minacce non si fermano a te. Se un hacker riesce a violare la tua e-mail, il tuo elenco dei contatti o i tuoi social media, può mandare alle persone che conosci messaggi di phishing che sembrano tuoi.

L'attendibilità e l'urgenza rendono il phishing estremamente ingannevole e pericoloso. Se il criminale riesce a conquistare la tua fiducia spingendoti ad agire senza pensare, sei un bersaglio facile.

Chi è a rischio di attacchi di phishing?

Il phishing può colpire persone di qualsiasi età, in privato o sul posto di lavoro.

Al giorno d'oggi, tutti usano dispositivi connessi a Internet, compresi anziani e bambini. Se un truffatore riesce a trovare le tue informazioni di contatto disponibili pubblicamente, può aggiungerle all'elenco dei bersagli di phishing.

Ormai è difficile nascondere numeri di telefono, indirizzi e-mail, ID di messaggistica online e account di social media. Chiunque ne ha abbia almeno uno, diventa un potenziale bersaglio. In più, gli attacchi di phishing possono essere estesi o estremamente mirati alle persone che scelgono di ingannare.

Phishing tramite spam

Il phishing tramite spam è un attacco di vasta portata che mira a colpire qualsiasi persona ignara. La maggior parte degli attacchi di phishing rientra in questa categoria.

Per chiarire: lo spam è l'equivalente elettronico della "posta indesiderata" che viene recapitata a casa o nella cassetta della posta. Tuttavia, lo spam può essere più di un semplice fastidio. Può essere pericoloso, soprattutto se fa parte di un tentativo di phishing.

I messaggi spam di phishing vengono inviati in massa da spammer e cybercriminali, per raggiungere uno o più dei seguenti scopi:

- Guadagnare dalla piccola percentuale di destinatari che rispondono al messaggio.

- Effettuare tentativi di phishing per ottenere password, numeri di carte di credito, dettagli bancari e altro.

- Diffondere un codice nocivo nei computer dei destinatari.

Il phishing tramite spam è uno dei sistemi più usati dai truffatori per ottenere dati personali. Tuttavia alcuni attacchi sono più mirati di altri.

Phishing mirato

Gli attacchi di phishing mirati si basano in genere sullo spear phishing o sulla sua variante più comune, il whaling.

Il whaling prende di mira obiettivi di alto livello, mentre lo spear phishing ha una portata più ampia. Gli obiettivi di solito sono dipendenti di aziende specifiche o di organizzazioni governative. Tuttavia queste truffe possono facilmente colpire chiunque appaia particolarmente importante o vulnerabile.

Potresti diventare un bersaglio in quanto cliente di una banca presa di mira o dipendente di una struttura sanitaria. Anche un'insolita richiesta di amicizia sui social media potrebbe nascondere un attacco di phishing.

I phisher sono molto più pazienti con questi schemi. Queste truffe personalizzate richiedono tempo per essere portate a termine, possibilmente per ottenere una ricompensa o per aumentare le probabilità di successo.

Per realizzare questi attacchi, potrebbe essere necessario raccogliere informazioni su di te o su un'organizzazione con cui hai avuto a che fare.

I phisher possono ottenere queste informazioni da:

- Profili dei social media

- Violazioni di dati esistenti

- Altre informazioni disponibili pubblicamente

L'attacco vero e proprio potrebbe essere rapido, con un tentativo immediato di spingerti a compiere un'azione. Altri potrebbero dedicare mesi a creare un legame con te, per guadagnarsi la tua fiducia prima della grande "richiesta".

Questi attacchi non si limitano a telefonate o messaggi diretti. Anche i siti Web legittimi possono essere direttamente violati a vantaggio di un phisher. Se non presti attenzione, potresti subire un attacco di phishing semplicemente accedendo a un sito che in genere è assolutamente sicuro.

Purtroppo sembra che molte persone siano bersagli perfetti per questi criminali. Il phishing è diventato la nuova "normalità", dato che questi attacchi sono diventati sempre più frequenti.

Quali tipi di truffe di phishing è bene conoscere?

Il primo ostacolo è capire cosa aspettarsi dal phishing, che può essere trasmesso con ogni tipo di mezzo, tra cui telefonate, SMS e persino URL dirottati su siti Web assolutamente legittimi.

Per capire che cos'è il phishing, è sufficiente vederlo in azione. Probabilmente hai già visto alcune di queste truffe e hai semplicemente eliminato i messaggi come spam.

Indipendentemente da chi prendono di mira, gli attacchi di phishing prima o poi possono arrivare anche a te ed è probabile che quasi tutti sperimentino almeno una di queste forme di phishing:

- L'e-mail di phishing appare nella casella di posta in arrivo e in genere contiene la richiesta di seguire un collegamento, inviare un pagamento, rispondere con informazioni private o aprire un allegato. L'e-mail del mittente può essere davvero molto simile a una vera e contenere informazioni che sembrano riservate a te.

- Molti phisher ricorrono alla falsificazione del dominio per imitare indirizzi e-mail validi. In queste truffe viene modificato il dominio di un'azienda vera (ad esempio: @italia.it). Potresti lasciarti ingannare da un indirizzo come “@itdia.it” e cadere vittima dello schema.

- Nel voice phishing (vishing) i truffatori ti chiamano e fingono di essere una persona o un'azienda vera per ingannarti. Potrebbero reindirizzarti da un messaggio automatizzato e mascherare il numero di telefono. I visher cercheranno di trattenerti al telefono e di metterti fretta per agire.

- Il phishing via SMS (smishing) è uno schema simile al vishing, che imita un'organizzazione vera e cerca di ingannarti comunicando un senso di urgenza in un breve SMS. Nel messaggio trovi in genere un collegamento o un numero di telefono che vogliono farti usare. Anche i servizi di messaggistica mobili sono a rischio.

- Nel phishing via social media i criminali si servono di post o di messaggi diretti per farti cadere in trappola. Alcuni sono palesi, ad esempio omaggi gratuiti o pagine di organizzazioni "ufficiali" con richieste urgenti. In altri i truffatori potrebbero spacciarsi per tuoi amici o instaurare una relazione a lungo termine con te prima di "sferrare l'attacco" per arrivare al vero obiettivo.

- Il clone phishing duplica un messaggio vero inviato in precedenza, sostituendo gli allegati e i collegamenti legittimi con altri dannosi. Il messaggio appare nell'e-mail, ma anche in altri elementi, ad esempio account di social media e SMS falsi.

In altri casi, i siti Web legittimi possono venire manipolati o imitati tramite:

- Il phishing via watering hole prende di mira siti popolari visitati da molti utenti. Un attacco di questo tipo potrebbe cercare di sfruttare i punti deboli di un sito per una serie di altri attacchi di phishing. L'invio di malware, il reindirizzamento dei collegamenti e altri mezzi sono comuni in questi schemi.

- Il pharming (attacco dannoso alla cache del server DNS) usa il malware o una vulnerabilità interna per reinstradare il traffico da siti Web sicuri a siti di phishing. Se i visitatori sono vittime del pharming, persino digitando manualmente un'URL, verranno reindirizzati al sito dannoso.

- Il typosquatting (dirottamento di URL) cerca di colpire gli utenti che digitano l'URL non corretta di un sito Web. Ad esempio, potrebbe essere creato un sito Web con una sola lettera diversa rispetto a uno valido. Digitare "wallmart" invece di "walmart" potrebbe potenzialmente portare a un sito dannoso.

- Il clickjacking usa le vulnerabilità di un sito Web per inserire caselle di acquisizione nascoste, che rubano le credenziali di accesso degli utenti e qualsiasi altro dato venga inserito nel sito altrimenti sicuro.

- Il tabnabbing si verifica quando una pagina fraudolenta incustodita si ricarica imitando le credenziali di accesso di un sito valido. Quando torni a questa pagina, potresti pensare che sia reale e trasferire inconsapevolmente l'accesso al tuo account.

- Il phishing HTTPS fa apparire sicuro un sito Web dannoso visualizzando il classico "lucchetto accanto alla barra dell'URL". Mentre un tempo questo simbolo del criptaggio era esclusivo dei siti verificati come sicuri, ora qualsiasi sito può ottenerlo. Quindi, la tua connessione e le informazioni che invii possono essere bloccate per gli estranei, ma tu sei già in contatto con un criminale.

Anche la connessione a Internet può essere compromessa da:

- Attacchi evil twin, che simulano il Wi-Fi pubblico ufficiale in luoghi come caffetterie e aeroporti. In questo modo si cerca di convincere l'utente a connettersi per spiare tutte le sue attività online.

Ecco infine alcuni tipi di phishing che è bene conoscere:

- Il phishing dei risultati dei motori di ricerca fa in modo che una pagina Web fraudolenta venga visualizzata prima di una legittima nei risultati di ricerca. È noto anche come SEO phishing o SEM phishing. Se non presti attenzione, puoi fare clic sulla pagina dannosa invece che su quella vera.

- Nell'angler phishing il truffatore si spaccia per un rappresentante dell'assistenza clienti di un'azienda reale per sottrarti informazioni. Sui social media, un falso account di supporto individua le tue "@menzioni" al nome utente dei social media dell'azienda per rispondere con un falso messaggio di assistenza.

- Il BEC (Business Email Compromise) prevede vari mezzi per violare la cerchia di comunicazioni di un'azienda al fine di ottenere informazioni preziose. Il truffatore può, ad esempio, spacciarsi per l'amministratore delegato o fingersi un fornitore con una fattura falsa per dare il via ad attività come i bonifici bancari.

- Il phishing di criptovalute prende di mira chi ha un portafoglio di criptovalute. Invece di utilizzare metodi a lungo termine per estrarre le criptovalute, questi criminali cercano di rubare questi fondi a chi li ha già.

La verità è che l'elenco dei tipi di attacchi di phishing continua ad allungarsi. Questi sono alcuni di quelli attualmente più comuni, ma potresti vederne di nuovi anche nel giro di qualche mese.

Poiché queste truffe si adattano rapidamente agli eventi reali, è difficile individuarle. Ma è possibile aumentare la sicurezza e conoscere le truffe più recenti è un modo semplice per iniziare.

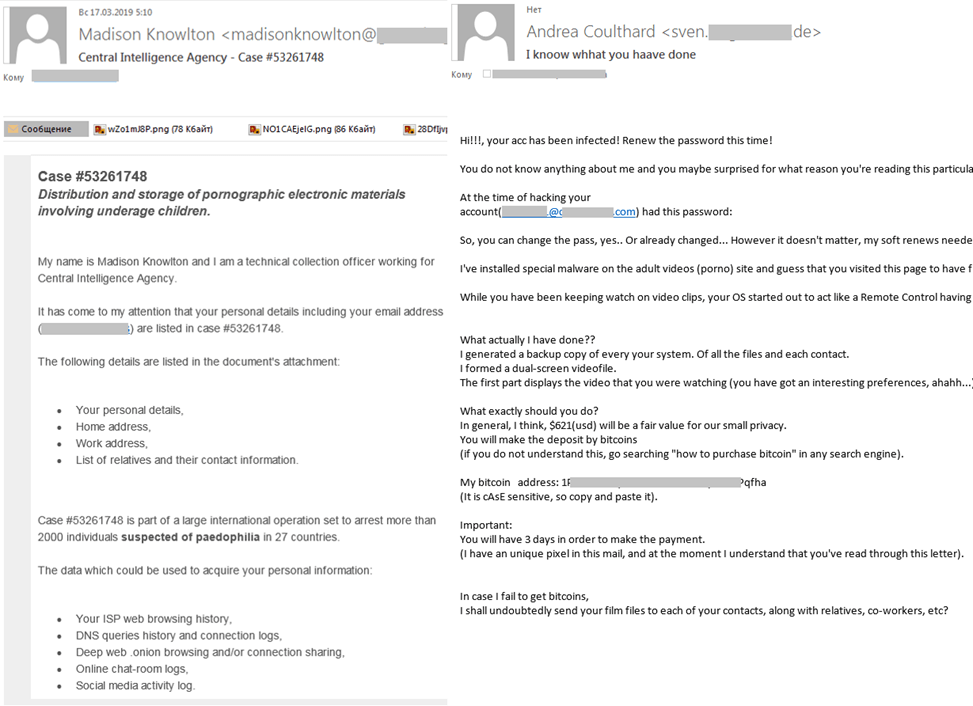

Alcuni esempi di truffe di phishing comuni

Elencare qui tutte le truffe di phishing note non sarebbe pratico né possibile. Tuttavia ce ne sono alcune più diffuse che è bene saper evitare:

Le truffe di phishing basate sul cyberattacco iraniano usano un'e-mail Microsoft illegittima, che chiede un account di accesso per ripristinare i tuoi dati al fine di rubare le tue credenziali Microsoft. Per essere credibili, i truffatori fanno leva sul timore dell'utente di essere escluso da Windows e sulla rilevanza di una notizia attuale.

Gli avvisi di eliminazione di Office 365 sono un'altra truffa collegata a Microsoft, che ha l'obiettivo di ottenere le tue credenziali. Una falsa e-mail ti informa che un volume elevato di file è stato eliminato dal tuo account. Ti viene fornito un collegamento per accedere, ma il tuo account verrà compromesso.

Avviso dalla banca. Questa truffa ti inganna con una falsa notifica relativa al conto corrente. Di solito queste e-mail forniscono un pratico collegamento che porta a un modulo Web, in cui ti vengono richiesti i dati bancari "a scopo di verifica". Non fornire i tuoi dati. Chiama invece la tua banca, che potrebbe decidere di prendere provvedimenti per l'e-mail dannosa.

E-mail da un "amico". In questa truffa uno dei tuoi amici si trova all'estero e ha bisogno del tuo aiuto. La richiesta di "aiuto" prevede in genere l'invio di denaro. Quindi, prima di inviare denaro al tuo "amico", chiamalo e verifica che sia tutto vero.

E-mail relativa a una vincita/eredità Se vinci qualcosa inaspettatamente o ricevi un'eredità da un parente che non hai mai sentito nominare, non esaltarti troppo. La maggior parte di queste e-mail nasconde infatti una truffa in cui ti si chiede di fare clic su un collegamento e di immettere i tuoi dati per ricevere il premio o "verificare" l'eredità.

Rimborso fiscale. È una truffa di phishing molto diffusa dato che quasi tutti ogni anno pagano o devono pagare le imposte. Questi messaggi di phishing solitamente affermano che hai i requisiti per ricevere un rimborso fiscale o che ti hanno selezionato per un controllo. In seguito, ti viene richiesto di inviare una richiesta di rimborso fiscale o un modulo fiscale (in cui devi inserire i tuoi dati completi), che i truffatori utilizzano per rubarti denaro e/o vendere i tuoi dati.

Truffe di phishing a tema Coronavirus e minacce malware

Le truffe di phishing a tema Coronavirus/COVID-19 sono le ultime a sfruttare il timore di furti cibernetici. Una delle più note utilizza il trojan bancario Ginp, che infetta il dispositivo e apre una pagina Web che consente di eseguire una "ricerca di contagi da coronavirus", inducendo le persone a pagare per sapere chi è infetto nelle vicinanze. Questa truffa si conclude con i criminali che prendono il volo con i dati della tua carta di credito.

In alcuni casi i truffatori si sono spacciati per politici importanti e persino per l'Organizzazione Mondiale della Sanità (OMS). In questo tipo di truffa i criminali contattano direttamente gli utenti, in genere per e-mail, chiedendo di fornire i dati bancari o di fare clic su un collegamento nel tentativo di infettare i loro computer con malware e di sottrarre i dati privati.

Queste e-mail e messaggi possono sembrare ufficiali, ma, esaminando con attenzione l'URL del collegamento (passando il puntatore sopra il collegamento, ma senza fare clic) o l'indirizzo e-mail, in genere noterai segni rivelatori del fatto che non sono autentici e non devono essere considerati attendibili (ad esempio, e-mail dell'OMS o del governo provenienti da un account Gmail e così via).

Non cadere in queste truffe. Queste organizzazioni non ti chiederanno mai dati personali sensibili o dati bancari privati. Inoltre, le probabilità che ti chiedano di scaricare un'app o un software sul tuo computer sono davvero minime. Se quindi ricevi un'e-mail o un messaggio di questo tipo, soprattutto all'improvviso, non fare clic sui collegamenti e non fornire i tuoi dati personali o bancari. Se hai dubbi, consulta le autorità competenti o la tua banca e utilizza/visita solo siti Web e fonti affidabili.

Se ricevi una di queste e-mail, ecco che cosa devi fare:

- Verifica il mittente controllando il suo indirizzo e-mail: gli indirizzi dei mittenti OMS utilizzano il modello persona@who.int, NON Gmail e così via.

- Controlla il collegamento prima di fare clic: verifica che il collegamento inizi con https:// e non con http://

- Presta attenzione nel fornire informazioni personali: non fornire mai le tue credenziali a terze parti, nemmeno all'OMS.

- Non avere fretta e non cadere nel panico: i truffatori se ne servono per spingerti a fare clic sui collegamenti o ad aprire gli allegati.

- Se hai fornito informazioni sensibili, niente panico: reimposta le tue credenziali sui siti in cui le hai usate. Cambia le password e contatta immediatamente la tua banca.

- Segnala tutte le truffe.

Le e-mail di phishing presentano principalmente caratteristiche simili che un occhio esperto dovrebbe essere in grado di individuare. Tuttavia, non sempre sono facili da trovare a prima vista, quindi cerchiamo di capire quali sono questi segnali di pericolo.

E-mail di phishing: come riconoscere ed evitare un'e-mail di phishing

Per riconoscere un'e-mail di phishing, è necessario individuare tutto ciò che è incoerente o insolito.

A volte è difficile distinguere un'e-mail vera da un tentativo di phishing. Per prima cosa, non avere fretta di aprire un collegamento o un allegato oppure di inviare una risposta.

Ecco come dovresti reagire se ricevi un'e-mail sospetta:

Immagina che hai ricevuto un messaggio di posta elettronica che chiede educatamente una donazione per le vittime di un recente uragano che ha raggiunto la terraferma. Il dominio del mittente è "help@ushurricanesurvivors.net" e anche se l'organizzazione potrebbe essere legittima, non ne hai mai sentito parlare.

Di solito la cartella spam protegge da questi tipi di e-mail, ma per qualche motivo questa si trova in cima alla casella della posta in arrivo.

Te ne intendi di computer e non fai caso alle e-mail di organizzazioni che chiedono informazioni personali e finanziarie. Ciò vale soprattutto quando non hai richiesto una certa comunicazione e non puoi verificare l'identità del mittente.

Prendere tempo e non passare immediatamente all'azione è stato il primo passo per proteggerti. Tuttavia devi ancora stabilire se si tratta di un messaggio legittimo o di una truffa.

Per prendere una decisione, devi sapere esattamente che cosa cercare in un'e-mail di phishing.

Come si presenta un'e-mail di phishing?

Uno dei motivi per cui le e-mail di phishing sono così minacciose, e per cui purtroppo raggiungono i loro scopi, è che sono create per sembrare legittime. Generalmente, le e-mail di phishing hanno delle caratteristiche comuni che dovrebbero mettere in allerta:

- Allegati o collegamenti

- Errori di ortografia

- Grammatica scadente

- Grafica non professionale

- Urgenza sospetta con cui viene chiesto di verificare immediatamente l'indirizzo e-mail o altre informazioni personali

- Formula di saluto generica, ad esempio "Gentile cliente", invece del tuo nome.

Gli hacker spesso si affrettano a creare i siti di phishing, perciò alcuni di questi hanno un aspetto diverso da quello dell'azienda originale. Puoi basarti su queste caratteristiche per riconoscere un'e-mail dannosa nella tua casella di posta.

Eppure, non è sempre chiaro cosa fare quando si riceve un'e-mail di phishing che non è finita nella cartella spam.

Suggerimenti per gestire le e-mail di phishing note

La chiave è fare attenzione ai tratti distintivi delle e-mail di phishing. Se ne hai trovata una nella tua casella di posta (non filtrata automaticamente nella spam), utilizza queste strategie per evitare di essere vittima di un attacco di phishing.

- Elimina l'e-mail senza aprirla. La maggior parte dei virus si attiva quando si apre un allegato o si fa clic su un collegamento contenuto in un'e-mail. Ma alcuni client di posta elettronica consentono lo scripting, in qual caso il virus può attivarsi anche solo aprendo un'e-mail sospetta. Meglio evitare di aprirle tutte insieme.

- Blocca manualmente il mittente. Se il client di posta elettronica lo consente, è meglio ricorrere al blocco manuale. Prendi nota del dominio del mittente dell'e-mail e aggiungilo all'elenco dei contatti bloccati. Questa mossa è particolarmente utile e intelligente se condividi la casella di posta elettronica con un altro membro della famiglia. Qualcun altro potrebbe imbattersi in un'e-mail apparentemente legittima, non inclusa nella cartella spam, e fare qualcosa che non dovrebbe.

- Rifletti sulla possibilità di acquistare una modalità di sicurezza aggiuntiva. Non si può mai essere troppo sicuri. Valuta la possibilità di acquistare un software anti-virus per monitorare la tua casella e-mail.

Ricorda che il modo migliore per gestire un'e-mail di phishing è quello di bloccarla o eliminarla immediatamente. Qualsiasi altra misura presa per limitare il rischio di esposizione a questi attacchi è un vantaggio in più.

Oltre a individuare e rimuovere l'e-mail, puoi adottare alcuni altri accorgimenti per proteggerti.

Suggerimenti per prevenire il phishing

Che ti piaccia o no, riceverai queste e-mail di phishing ogni giorno.

La maggior parte viene automaticamente filtrata dai provider di posta e gli utenti sono per lo più in grado di identificare questi tipi di e-mail e di usare il buon senso nel non rispondere alle loro richieste.

Ma hai già visto quanto il phishing possa trarre in inganno. Sai anche che gli attacchi di phishing si estendono a tutti i tipi di comunicazione e navigazione Internet, non solo alle e-mail.

Applicando pochi semplici suggerimenti per la prevenzione, ridurrai notevolmente il rischio di cadere vittima di un truffatore.

Passaggi per proteggerti dal phishing

La protezione dalle minacce informatiche inizia dal tuo modo di pensare e di agire.

Il phishing spinge le vittime a fornire le credenziali di tutti i tipi di account sensibili, come e-mail, intranet aziendali e molto altro.

Anche per gli utenti più cauti, a volte, è difficile individuare un attacco di phishing. Questi attacchi diventano, con il tempo, sempre più sofisticati e gli hacker trovano sempre nuovi modi per personalizzare le loro truffe e creare messaggi convincenti in grado di ingannare gli utenti.

Ecco alcune misure di base da seguire sempre con le e-mail e gli altri tipi di comunicazioni:

- Usa il buon senso prima di comunicare informazioni sensibili. Quando si riceve un avviso da parte della propria banca o di un'altra importante istituzione, non bisogna fare mai clic sui collegamenti presenti nei messaggi e-mail. Al contrario, è consigliabile aprire la finestra del browser e digitare direttamente l'indirizzo nel campo URL, in modo da essere sicuri di accedere al sito effettivo.

- Non credere mai ai messaggi allarmanti. Le aziende più affidabili non richiederanno informazioni personali o dettagli dei tuoi account tramite e-mail. Ciò vale per le banche, le compagnie assicurative o qualsiasi altro tipo di azienda. Nel caso si riceva un'e-mail in cui vengono richieste informazioni sul proprio conto, è necessario cancellarla immediatamente e contattare l'azienda per confermare che non ci siano problemi relativi al proprio conto.

- Non bisogna mai aprire eventuali file allegati a queste e-mail dubbie o sospette, specialmente se si tratta di file Word, Excel, PowerPoint o PDF.

- Non fare mai clic sui collegamenti presenti nelle e-mail perché potrebbero contenere programmi malware. Prestare attenzione quando si ricevono messaggi da fornitori o terze parti ed evitare di fare clic sugli URL presenti nel messaggio originale. È consigliabile, invece, visitare direttamente il sito digitando l'indirizzo URL corretto per verificare la richiesta e rivedere le politiche di contatto del fornitore e le procedure di richiesta delle informazioni.

- Mantieni aggiornati tutti i software e i sistemi operativi. I sistemi operativi Windows spesso sono bersaglio di phishing e altri attacchi dannosi, quindi verifica che siano protetti e aggiornati, soprattutto se il tuo sistema operativo è ancora precedente a Windows 10.

Riduzione della spam per evitare il phishing

Ecco altri suggerimenti utili forniti dal team di esperti di sicurezza Internet di Kaspersky per ridurre la quantità di e-mail spam ricevute:

Configura un indirizzo e-mail privato. Deve essere utilizzato solo per la corrispondenza personale. Poiché gli spammer creano elenchi di possibili indirizzi e-mail, usando combinazioni di nomi, parole e numeri ovvi, conviene rendere il proprio indirizzo difficile da indovinare. L'indirizzo privato non dovrebbe essere composto semplicemente dal nome e dal cognome e conviene proteggerlo nel modo seguente:

- Mai pubblicare il proprio indirizzo e-mail privato in risorse online pubblicamente accessibili.

- Se è necessario pubblicare il proprio indirizzo privato, tentare di mascherarlo, per evitare che venga intercettato dagli spammer. Ad esempio, "Marco.Bianchi@yahoo.com" è un indirizzo facile da trovare. Provare invece a scriverlo così: "Marco-punto-Bianchi-at-yahoo.com".

- Se l'indirizzo privato viene scoperto dagli spammer, è meglio cambiarlo. Benché possa essere un problema, il cambiamento dell'indirizzo e-mail permette di evitare gli spam e i truffatori.

Configura un indirizzo e-mail pubblico. Utilizzare questo indirizzo per registrarsi sui forum pubblici e nelle chat room, oppure per abbonarsi alle mailing list e ad altri servizi Internet. Anche i suggerimenti seguenti permetteranno di ridurre il volume di spam ricevuto attraverso l'indirizzo e-mail pubblico:

- Trattare l'indirizzo pubblico come un indirizzo temporaneo. Probabilmente gli spammer si impossesseranno rapidamente di tale indirizzo pubblico, soprattutto se viene utilizzato spesso su Internet.

- Non avere paura di cambiare spesso l'indirizzo e-mail pubblico.

- Si potrebbero utilizzare diversi indirizzi pubblici. In tal modo è più facile tenere traccia dei servizi che vendono gli indirizzi agli spammer.

Mai rispondere a un'e-mail di spam. La maggior parte degli spammer verifica e registra le risposte ricevute. Più si risponde, più aumentano le probabilità di ricevere spam.

Pensa prima di fare clic sull'opzione per annullare l'iscrizione. Gli spammer inviano false lettere di cancellazione dalle mailing list, nel tentativo di raccogliere indirizzi e-mail attivi. Facendo clic su "unsubscribe" in una di queste lettere, si aumenta semplicemente la quantità di posta indesiderata ricevuta. Non fare clic sui collegamenti "unsubscribe" all'interno di e-mail provenienti da fonti sconosciute.

Mantieni aggiornato il browser. Assicurati di usare l'ultima versione del browser Web e che siano state applicate tutte le patch di sicurezza Internet più recenti.

Usa i filtri anti-spam. Creare account e-mail solo con provider che offrono i filtri anti-spam. Scegliere un antivirus e una soluzione di sicurezza Internet che comprenda anche funzioni anti-spam avanzate.

Phishing e importanza del software di sicurezza Internet

Uno dei modi più semplici per evitare di cadere vittima di un attacco di phishing consiste nell'installare e utilizzare sul proprio computer un software per la sicurezza su Internet. Un software per la sicurezza su Internet è di vitale importanza per tutti gli utenti poiché fornisce più livelli di protezione in un'unica soluzione semplice da gestire.

Per il massimo della protezione, il tuo piano di sicurezza dovrebbe includere:

I software anti-spam sono concepiti per proteggere l'account e-mail dal phishing e dalla posta indesiderata. A parte il fatto di lavorare con elenchi predefiniti di elementi non consentiti creati da ricercatori esperti nel campo della sicurezza, un software anti-spam dispone dell'intelligenza necessaria per scoprire nel tempo quali oggetti sono indesiderati e quali no. Pertanto, anche se è necessario essere sempre vigili, è un sollievo affidarsi a un software in grado di filtrare potenziali problemi. Utilizza la protezione anti-phishing e il software anti-spam per non correre rischi quando messaggi dannosi arrivano al tuo computer.

L'anti-malware è incluso per prevenire altri tipi di minacce. Analogamente al software anti-spam, il software anti-malware è programmato dai ricercatori esperti nel campo della sicurezza per individuare anche il malware più nascosto. Grazie ai continui aggiornamenti da parte dei fornitori, il software diventa sempre più intelligente e in grado di affrontare le minacce più recenti. Utilizzando un pacchetto anti-malware, è possibile proteggersi da virus, trojan, worm e così via.

Combinando firewall, anti-spam e anti-malware in un unico pacchetto, è possibile creare backup aggiuntivi che impediscono al computer di essere danneggiato nel caso in cui si faccia accidentalmente clic su un collegamento pericoloso. Si tratta di strumenti fondamentali da installare in tutti i tuoi computer perché sono pensati come complemento al tuo buon senso.

Non solo la tecnologia è in rapida evoluzione, ma tramite una soluzione di sicurezza completa di un fornitore affidabile, puoi proteggere i tuoi dispositivi dal phishing e da altre minacce provenienti dai malware.

Gestione più semplice delle password

Oltre a installare sul computer un software anti-virus, è fondamentale utilizzare un software di gestione delle password, che consente di gestire le proprie credenziali online.

Al giorno d'oggi, è essenziale avere password diverse per ogni sito Web. Se dovesse verificarsi una violazione dei dati, gli autori dell'attacco cercherebbero di utilizzare sul Web le credenziali scoperte.

Una delle funzionalità migliori dei software di gestione delle password è rappresentata dalla compilazione automatica dei moduli di accesso per ridurre il numero delle operazioni necessarie. Inoltre, molti software di gestione delle password includono versioni portatili che possono essere salvate su un'unità USB, in modo da poter portare le proprie password sempre con sé.

Anche se a volte il phishing può risultare difficile da contrastare, seguendo i semplici suggerimenti e i consigli presentati in questo articolo (e utilizzando adeguati strumenti di prevenzione), è possibile ridurre notevolmente il rischio di cadere vittima di attacchi di phishing digitali.

Se sei alla ricerca di un pacchetto di sicurezza Internet completo, prova Kaspersky Premium.

Articoli correlati: