All’inizio del 2025, il chatbot cinese DeepSeek ha fatto il suo ingresso sulla scena dell’intelligenza artificiale. Ha provocato molte discussioni e polemiche in tutto il mondo: difficilmente potevamo non notare la somiglianza del suo logo con il nostro, i confronti con ChatGPT non sono mancati e in Italia, Corea del Sud, Australia e altri paesi, DeepSeek è stato bloccato del tutto. L’entusiasmo è stato e rimane elevato, anche tra i cybercriminali.

Abbiamo scoperto diversi gruppi di siti che imitano il sito Web ufficiale del chatbot e distribuiscono codice dannoso sotto le mentite spoglie di quello che sembra un client legittimo. Per scoprire esattamente come operano questi criminali informatici e come utilizzare l’intelligenza artificiale in modo sicuro, continua a leggere…

Script dannosi e geofencing

Sono stati rilevati diversi schemi di distribuzione di malware, tutti caratterizzati dall’utilizzo di falsi siti Web DeepSeek. La differenza sta in cosa e come è stato distribuito attraverso questi siti. Questo articolo analizza approfonditamente uno di questi schemi; per maggiori dettagli sugli altri, consulta il nostro rapporto completo su Securelist.

Cosa penseresti se arrivassi su un sito Web con il dominio deepseek-pc-ai[.]com o deepseek-ai-soft[.]com? Probabilmente quello che penseresti di trovare è un software correlato a DeepSeek. E che tipo di software potrebbe essere? Un client DeepSeek, ovviamente! E in effetti, vedrai subito il pulsante luminoso Scarica e quello un po’ più opaco Inizia ora che danno il benvenuto ai visitatori del sito, come nell’originale.

Qualsiasi pulsante venga selezionato, verrà avviato il download di un programma di installazione. Ma c’è un problema: una volta avviato, invece di installare DeepSeek, il programma di installazione accede a URL dannosi e manipola gli script per attivare il servizio SSH in Windows, configurandolo in modo che funzioni con le chiavi degli autori degli attacchi. Ciò consente loro di connettersi in remoto al computer della vittima, che non dispone nemmeno di un client DeepSeek Windows come consolazione… che, tra l’altro, non esiste.

È interessante notare che i siti falsi utilizzano il geofencing, ovvero limitano l’accesso in base alla regione dell’indirizzo IP. Ad esempio, gli utenti russi su questi domini hanno visto un semplice sito stub con testi vuoti su DeepSeek, molto probabilmente generato da DeepSeek stesso o da un diverso modello linguistico di grandi dimensioni. I visitatori provenienti da altri paesi, tuttavia, venivano indirizzati al sito dannoso che distribuisce il falso client.

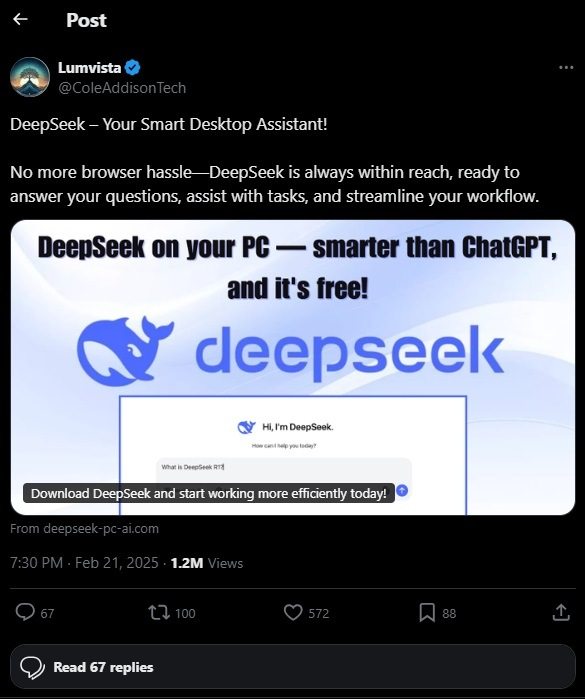

Un milione di visualizzazioni su X

Il vettore principale per la distribuzione di link a URL dannosi sono i post sul social network X (ex Twitter). Uno dei post più popolari (ora eliminato) è stato pubblicato dall’account della startup australiana Lumina Vista che, secondo fonti aperte, non ha più di 10 dipendenti. L’account dell’azienda è ancora agli inizi: ha ottenuto l’ambito segno di spunta blu solo a febbraio 2025 e vanta solo una decina di post e meno di 100 iscritti. Tuttavia, il post che promuoveva il falso sito DeepSeek ha ottenuto 1,2 milioni di visualizzazioni e più di 100 ripubblicazioni. Un po’ sospetto, no? Abbiamo esaminato gli account che hanno ripubblicato il post e abbiamo concluso che potrebbero essere dei bot, poiché tutti utilizzano la stessa convenzione di denominazione e gli stessi identificatori nella sezione bio. Tra l’altro, è molto probabile che l’account di Lumina Vista sia stato semplicemente hackerato e utilizzato per promuovere a pagamento il post pubblicitario degli autori dell’attacco.

Nei commenti, alcuni utenti hanno sottolineato che il collegamento porta a un sito dannoso, ma erano una minoranza: gli altri esprimevano semplicemente opinioni su DeepSeek, Grok e ChatGPT. Tuttavia, nessuno di quelli che hanno commentato ha notato l’aspetto ovvio: DeepSeek non ha un client nativo per Windows ed è possibile accedervi solo tramite un browser. È anche possibile eseguire DeepSeek localmente, ma ciò richiede un software specializzato.

Come usare l’intelligenza artificiale in modo sicuro

Al momento non è facile valutare la portata di questo e di altri schemi dannosi che coinvolgono pagine DeepSeek false. Ma una cosa è certa: queste campagne sono massicce e non mirate a utenti specifici. Eppure si stanno sviluppando molto rapidamente: subito dopo l’annuncio di Grok-3, gli autori degli attacchi hanno iniziato a offrire di scaricare il suo client sia dal dominio v3-grok[.]com, che da… v3-deepseek[.]com! A dirla tutta… Grok, DeepSeek: qual è la differenza?

Senza protezione affidabile, qualsiasi appassionato di intelligenza artificiale è a rischio. Ecco perché è fondamentale seguire le norme e le raccomandazioni di sicurezza quando si utilizza l’intelligenza artificiale.

- Controlla l’ URL dei siti Web che visiti. Soprattutto quando si tratta di qualcosa di nuovo, popolare e facile da falsificare.

- Filtra i dati sensibili. Ricorda che ciò che scrivi a un chatbot potrebbe essere usato contro di te: come accade con altri servizi cloud, i dati possono essere divulgati a causa di falle di sicurezza o di hacking degli account.

- Proteggi i tuoi dispositivi. Dai un’occhiata alle recensioni e scegli la la soluzione migliore per te che individuerà i siti di phishing e proteggerà dal download di malware.

- Limita l’uso di plugin di terze parti. Ogni applicazione aggiuntiva crea nuove minacce. È richiesto un monitoraggio speciale per l’esecuzione di plug-in che possono, ad esempio, eseguire codice dannoso per acquistare un biglietto aereo a tue spese.

Se sei seriamente interessato alle reti neurali e vuoi imparare a utilizzarle in modo sicuro, dai un’occhiata a questi post:

AI

AI

Consigli

Consigli