Secondo alcune fonti stampa, i su Trello c’è stata una fuga di dati appartenenti agli utenti di centinaia di grandi e migliaia di piccole aziende. Non si è trattata di una fuga di dati nel senso tradizionale del termine: le aziende hanno usato Trello per anni senza preoccuparsi di configurare correttamente le impostazioni della privacy, e il polverone attuale si è sollevato perché alcuni ricercatori hanno reso pubbliche queste informazioni.

In verità, ogni paio d’anni vengono a galla notizie di aziende che custodiscono i propri dati su Trello senza prendere le dovute misure di precauzione. Il ricercatore Kushagra Pathak ha provato ad attirare l’attenzione sul problema sulla rivista Medium tre anni fa. Purtroppo, tali avvertimenti tendono ad esercitare solo un breve effetto.

Cosa è trapelato e perché

I membri di Trello usano le bacheche per collaborare ai progetti. Le bacheche sono private e, per impostazione predefinita, non possono essere visualizzate da nessuno al di fuori del team; tuttavia, quando gli utenti hanno bisogno di mostrare una bacheca a chiunque non faccia parte del team, impostano la visibilità su pubblica. A quel punto, qualsiasi utente può aprire la bacheca con un link diretto e i motori di ricerca possono indicizzare le informazioni che la riguardano. L’accesso a ogni bacheca è configurato separatamente.

Una query di ricerca appropriata consente di scoprire molte schede pubbliche appartenenti a varie aziende. Tra queste si annidano credenziali di siti web, scansioni di documenti e conversazioni professionali i riservate, che vari ricercatori hanno trovato e pubblicato.

L’accesso non autorizzato all’area di lavoro Trello della vostra azienda può creare problemi anche se non sono presenti documenti riservati o password. I criminali informatici possono utilizzare le informazioni aziendali per rendere più persuasivi i loro attacchi di ingegneria sociale, ad esempio, iniziando una comunicazione con un dipendente, che potrebbe abbassare la guardia se vede menzionati i dettagli di un progetto in corso.

Come configurare Trello per mantenere private le informazioni

Modificando solo due impostazioni, potete impedire ai motori di ricerca di indicizzare i dati del vostro spazio di lavoro Trello. La meno importante riguarda la visibilità dello spazio di lavoro; la più importante riguarda la visibilità di ogni bacheca.

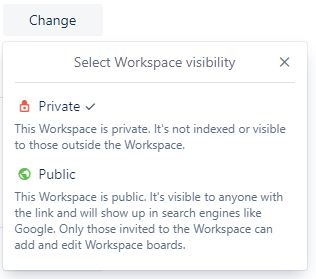

Gli spazi di lavoro hanno due impostazioni di visibilità: pubblica o privata, la scelta è chiara.

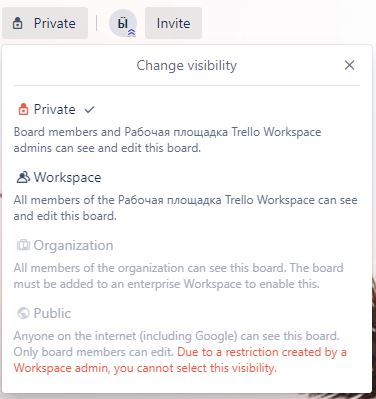

Le bacheche offrono più opzioni: privata (solo i membri della bacheca vi hanno accesso), gruppo (tutti i membri del team di lavoro vi hanno accesso), azienda (vi hanno accesso tutti i dipendenti, opzione valida solo per gli account aziendali) e pubblica (tutti vi hanno accesso). L’attuale interfaccia di Trello fornisce una descrizione abbastanza chiara delle opzioni di visibilità, che suggeriscono che i crawler web hanno accesso solo alle schede pubbliche, quindi qualsiasi altra opzione tranne quella pubblica avrebbe impedito la cosiddetta fuga di dati.

Siamo dell’opinione che le informazioni inerenti allo svolgimento di un lavoro dovrebbero essere limitate ai dipendenti strettamente coinvolti; quindi è sempre meglio l’utilizzo di un’opzione privata. È una scelta un po’ più impegnativa, in quanto ci dovrà essere qualcuno a gestire chi avrà accesso a ciascuna bacheca, ma aiuta a garantire l’integrità delle informazioni.

Per una collaborazione sicura

Configurando le vostre bacheche Trello con la visibilità appropriata, eviterete che certe informazioni diventino di dominio pubblico. In ogni caso, prendete in considerazione anche altre importanti misure:

- Gestite attentamente l’elenco degli utenti che hanno accesso al vostro spazio di lavoro Trello e a ogni bacheca. Se qualcuno lascia il progetto, il team o l’azienda, revocate subito il suo accesso;

- Trasmettete ai dipendenti l’importanza di usare password robuste e raccomandate loro di attivare l’autenticazione a due fattori su Trello;

- Assicuratevi che ogni dipendente responsabile della sicurezza delle informazioni sappia quali strumenti di collaborazione online usano tutti i dipendenti e quali informazioni memorizzano in questi strumenti e servizi. Queste informazioni sono necessarie per valutare i rischi e creare un threat modeling;

- Installate una soluzione di sicurezza affidabile su ogni computer, tenendo presente che qualsiasi strumento di collaborazione può essere trasformato in un canale per la diffusione di minacce informatiche (file o link dannosi).

fughe di dati

fughe di dati

Consigli

Consigli