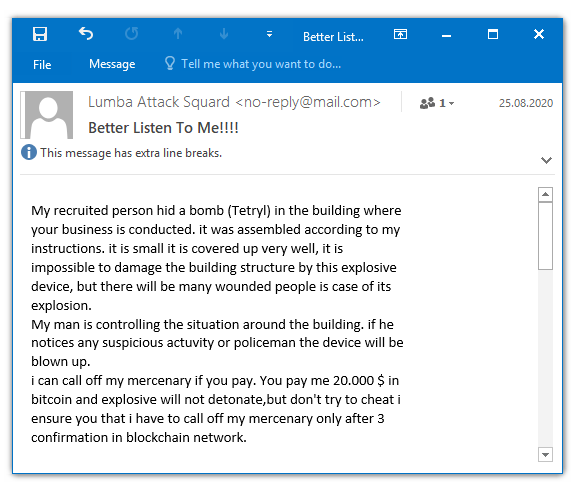

Alla fine di agosto le nostre trappole che proteggono le caselle di posta elettronica, hanno iniziato a raccogliere alcuni messaggi di ricatto insoliti. In queste e-mail, i criminali informatici affermano di aver piazzato una bomba da qualche parte nell’ufficio del destinatario e l’unico modo per sventare l’esplosione è il pagamento del riscatto. Inoltre, i cybercriminali promettono che la bomba verrà fatta esplodere se si osserva attività della polizia nei pressi dell’edificio.

In realtà, ovviamente, non c’è nessuna bomba, è una minaccia vuota, spedita indiscriminatamente ad aziende di tutte le dimensioni. I criminali informatici contano sul fatto di riuscire a spaventare la vittima per farla reagire in modo impulsivo, perché se prende il tempo per pensare, la vittima si renderà subito conto che pagare il riscatto non risolve nulla, se c’è una bomba nell’edificio non andrà da nessuna parte.

In termini di struttura e di modalità di consegna, questo tipo di ricatto è la logica continuazione delle e-mail di truffa che minacciano di pubblicare informazioni private degli utenti. Gli estorsori non scelgono obiettivi specifici per tali minacce; utilizzano enormi mailing list e sperano che almeno qualche destinatario prenda la minaccia abbastanza sul serio da pagare.

La differenza principale nella versione “esplosiva” è l’aumento dell’importo del riscatto. Mentre agli utenti privati di solito viene chiesto di sborsare l’equivalente di 500-1.000 dollari in bitcoin (il massimo che abbiamo visto è stato di 5.000 dollari circa), per le aziende in balia di una fantomatica minaccia bomba l’importo sale a circa 20 mila dollari.

La maggior parte delle e-mail di truffa sono scritte in tedesco, ma abbiamo trovato anche versioni in inglese. Questa serie di attacchi sembra finora essere opera di un solo autore, ma se le vittime soccombono alla minaccia e pagano il riscatto, il metodo attirerà sicuramente degli imitatori.

Un altro elemento potenzialmente distintivo di questa nuova ondata di e-mail di estorsione è l’eventuale punizione: il ricatto è un crimine in sé e alcuni paesi hanno leggi separate per le false minacce di bomba.

Cosa fare

Per evitare di diventare vittima di una truffa ransomware, si consiglia di rimanere vigili e di seguire alcuni semplici consigli:

- Non fatevi prendere dal panico, e non pagate mai. Anche se la minaccia fosse reale, cedere al ricatto non risolverebbe il problema;

- Anche se sospettate o sapete che si tratta di una minaccia falsa, non rispondete; l’e-mail di risposta confermerebbe ai cybercriminali che il vostro indirizzo e-mail è valido e che il messaggio è stato letto. E questo non farebbe che aumentare l’afflusso di messaggi fraudolenti e di altro spam;

- Utilizzate soluzioni di sicurezza affidabili che identifichino automaticamente le e-mail pericolose e le blocchino prima che raggiungano le caselle di posta dei dipendenti.

Le nostre soluzioni di sicurezza per la posta aziendale utilizzano algoritmi euristici per rilevare le e-mail di truffa. Particolarmente efficaci in questo compito sono Kaspersky Security for Microsoft Office 365 e Kaspersky Security for Mail Server, che fa parte di Kaspersky Total Security for Business.

e-mail

e-mail

Consigli

Consigli