Part 1 – Phishing e malware

Fra pochi giorni 32 squadre nazionali e migliaia di tifosi di calcio si affronteranno in Brasile per la Coppa del Mondo FIFA 2014. Per un intero mese il mondo avrà gli occhi puntati, probabilmente, sul più grande evento sportivo del pianeta. In questo momento i giocatori e gli allenatori stanno mettendo a punto le tattiche, i piani e le strategie di gioco per superare in astuzia gli avversari. Lo stesso vale per i criminali informatici.

Pochi mesi fa abbiamo descritto alcuni attacchi che sfruttavano proprio il tema della Coppa del Mondo: domini fraudolenti in cui erano in vendita biglietti falsi, omaggi falsi e diverse campagne di phishing e di malware che avevano come obiettivo le carte di credito degli utenti. Gli attacchi informatici sono aumentati con l’avvicinarsi dell’evento. In queste settimane io e il mio collega Dmitry Bestuzhev attraverso 4 blogpost forniremo i dettagli sugli ultimi attacchi e offriremo dei consigli utili per viaggiatori e utenti su come stare al sicuro durante la loro visita in Brasile e durante la ricerca on-line di video e risultati reltativi ai match.

In questa prima parte vedremo alcuni attacchi di phishing e malware fatti da professionisti che utilizzano i malware con firma digitale, un database di clienti violato e utilizzato per la vendita di biglietti online, i domini di phishing certificati SSL e tanta ingegneria sociale. Tutti gli attacchi avevano lo stesso obiettivo: infettare il computer e rubare il vostro denaro.

Leggittimo oppure no?

Come è possibile individuare un dominio phishing? Beh, il phisher di solito compromette un sito legittimo creando un host per la propria pagina illeggittima, ad esempio, anotherwebsite.com/ paypal_phish_page. Ma cosa succede se i phisher sono dei veri professionisti? Si può preparare un attacco in modo tale che gli utenti più inesperti trovino molto difficile capire se una pagina è legittima o meno, aumentando così notevolmente il numero delle vittime.

E questo è esattamente ciò che i phisher brasiliani stanno facendo: registrano domini con nomi di noti brand locali, di solito si tratta di società di carte di credito, banche, negozi online, ecc. Tutti i siti di phishing sono stati ovviamente progettati da un professionista, come questo che usa il nome Cielo, un rappresentante di Visa in Brasile:

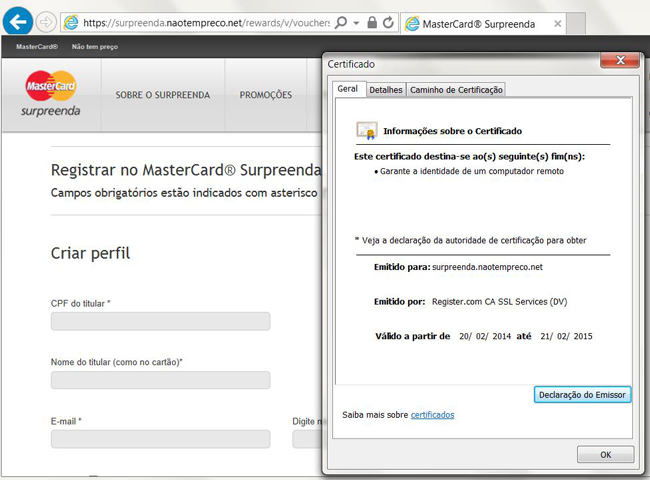

Sfruttano anche i nomi di altri brand di carte di credito come Mastercard:

Questo invece è l’esempio di un attacco che usa come immagine il conduttore di una tv brasiliana, Rodrigo Faro:

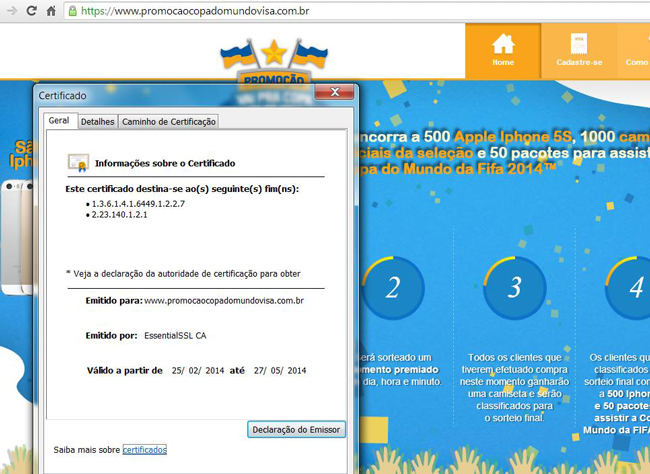

Tutti i domini di phishing appaiono con un look and feel professionale:

Solo in Brasile sono stati rilevati e bloccati in media, al giorno, circa 50-60 domini come questo.

Ma i phisher non si sono limitati solo a questo: hanno anche registrato i domini e iniziato a comprare certificati SSL da Autorità di Certificazione come Comodo, EssentialSSL, Starfield, Register.com e altri. Questo significa che esistono domini phishing con un certificato SSL “verificato”:

Questo è un esempio di sito che sfrutta il brand Visa e la sua certificazione SSL:

Come può un utente poco esperto riconoscere questi domini? Beh, non è così facile. Ecco perché la nostra componente di rilevamento anti-phishing è altamente proattiva e blocca questi domini in anticipo prima che i cattivi attivino il contenuto di phishing.

Perché i CA rilasciano i certificati SSL ai phisher? Ad essere onesti, non lo sappiamo. Quel che è certo è che devono attuare un miglior processo di verifica cosi da evitare di dare una mano ai criminali informatici nel tentativo di rubare denaro.

I phisher hanno anche preparato le pagine fraudolente in formato mobile, in modo da poter rubare dati anche a quegli utenti che utilizzano gli smartphone:

Digital-sygned, ma dannoso

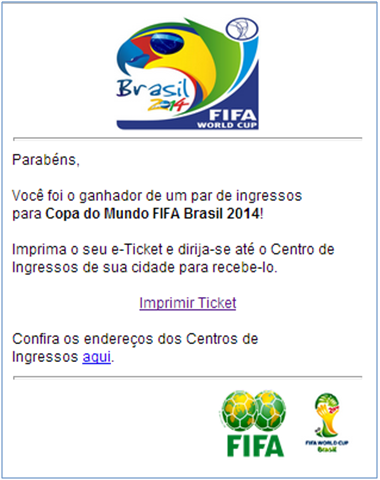

I cybercriminali brasiliani stanno approfittando del fatto che sia così facile acquistare certificati SSL e quindi hanno deciso di preparare campagne di distribuzione di malware con firma digitale. I file sono distribuiti in messaggi come quello qui sotto:

“Congratulazioni, hai vinto un biglietto per una partita della Coppa del Mondo”

“Congratulazioni, hai vinto un biglietto per una partita della Coppa del Mondo”

Per “reclamare” il biglietto l’utente è invitato a stamparlo. Il link porta ad una firma digitale di un Trojan banker brasiliano:

Trojan-Banker.Win32.Banker.bplh

Trojan-Banker.Win32.Banker.bplh

Banca dati violata, attacco personalizzato

Che dire di una e-mail personalizzata apparentemente inviata da un noto sistema di vendita di biglietti online che ti informa che hai vinto un biglietto per una partita della Coppa del Mondo? Per farlo sembrare legittimo il messaggio include dati personali quali nome, cognome, data di nascita, il nome della madre e l’indirizzo postale completo. Sembra leggittimo, giusto? No, non lo è.

Beh, questo è esattamente ciò che i cybercriminali brasiliani hanno fatto, a quanto pare utilizzando le informazioni provenienti da un database di clienti violato di origine sconosciuta:

Ti vogliamo informare che hai vinto un biglietto”

Ti vogliamo informare che hai vinto un biglietto”

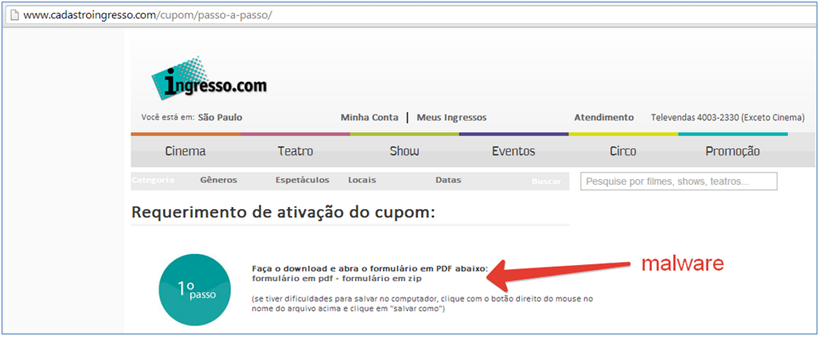

Il messaggio punta a questo sito. Per attivare il “regalo” l’utente deve scaricare un file che si rivela un Tojan banker:

I cybercriminali brasiliani non sono gli unici che sfruttano il tema della Coppa del Mondo – questi attacchi stanno comparendo altrove in diverse lingue e con diversi obiettivi.

Se avete intenzione di andare in Brasile per la Coppa del Mondo o seguirla on-line, state attenti – non fidatevi di tutti i messaggi ricevuti, e fate sempre un controllo in più prima di cliccare sui link.

Nel nostro prossimo blogpost vi diremo come proteggere la vostra carta di credito quando si effettuano degli acquisti in Brasile, la terra del malware Chupacabra.

malware

malware

Consigli

Consigli