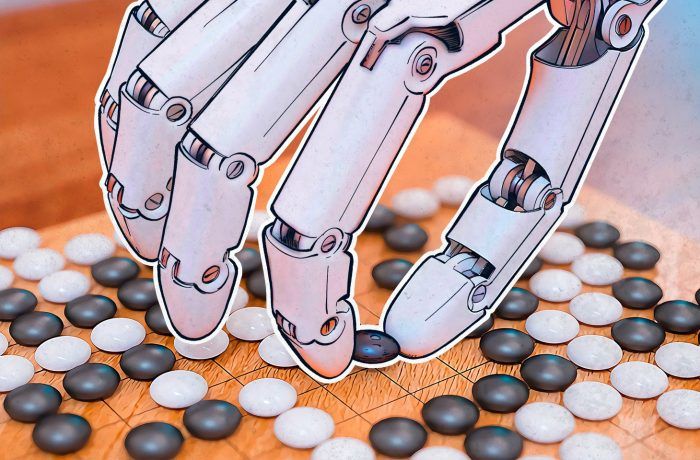

L’apprendimento automatico salvaguarda gli impianti industriali

La protezione efficace degli impianti industriali richiede il monitoraggio costante sia dei sistemi d’informazione, sia dei processi operativi. E noi abbiamo lo strumento giusto.

434 Articoli

La protezione efficace degli impianti industriali richiede il monitoraggio costante sia dei sistemi d’informazione, sia dei processi operativi. E noi abbiamo lo strumento giusto.

È possibile sfruttare una vulnerabilità “teorica”?

Ecco la minaccia che ha causato più danni nel 2017 e che non ha avuto eguali (senza nessuna sopresa). Scoprite di più in questo post.

Consigli validi non solo durante le feste ma tutto l’anno.

I pericoli di usare le app di incontri online sui dispositivi aziendali

Ecco perché possiamo dire che KasperskyOS è una piattaforma davvero sicura.

Come proteggere e controllare il carico di lavoro sul cloud AWS.

Kaspersky Private Security Network offre tutti i vantaggi del cloud senza violare regolamenti o politiche interne di sicurezza.

Quando sono entrato in Kaspersky Lab, ormai qualche anno fa, mi dicevano cose del tipo “ne vedrai delle bella al SAS” oppure “al SAS presentano sempre delle ricerce molto interessanti”.

Il primo anniversario di ICS CERT rappresenta l’occasione giusta per ricordare perché si tratta di una iniziativa così importante, in cosa consiste e cosa la rende diversa dalle altre.

In che modo le aziende possono proteggere i sistemi di controllo industriale (ICS)?

Abbiamo ricevuto il premio Platinum Award, facente parte del 2017 Gartner Peer Insights Customer Choice Awards for Endpoint Protection Platforms

La maggior parte di queste fughe di dati si sarebbero potute evitare con una tempestiva consulenza circa le infrastrutture IT.

Gli imprenditori e chi prende le decisioni in azienda nel campo dell’IT hanno molto da fare per prepararsi.

Nel panorama odierno delle minacce, è necessario rinforzare una strategia di sicurezza passiva con nuove metodologie, quali l’EDR (Endpoint Detection and Response).

Ecco alcuni strumenti che vi aiuteranno a spiegare perché è assolutamente necessario adottare soluzioni di sicurezza adeguate.

Alex Moiseev affronta la tematica delle trasformazioni che avvengono quando un’impresa inizia a collaborare con grandi aziende.

Considerando il moderno panorama delle minacce, l’industria sanitaria dovrebbe prestare maggiore attenzione alla cybersicurezza

L’essenza del concetto di HuMachine è una fusione di big data, apprendimento automatico e l’esperienza dei nostri analisti. Ma cosa c’è dietro queste parole?