Nel corso della scorsa settimana, abbiamo assistito a un’escalation tra Apple e FBI riguardo allo sblocco dell’iPhone appartenente a uno dei killer coinvolti nell’attacco terroristico di dicembre a San Bernardino.

L’ultima è che sia l’FBI sia il CEO di Apple Tim Cook sono stati chiamati a comparire davanti alla House Energy and Commerce Committee sulla privacy e la sicurezza nazionale per “spiegare al Congresso e al popolo americano le questioni in ballo e le prossime mosse che intendono attuare.”

Da entrambe le parti, la gente ha opinioni decise su ciò che sia giusto e cosa sbagliato in questo frangente. Vale la pena che chiunque possegga uno smartphone, si preoccupi della privacy o lavori su Internet, presti attenzione all’avanzare di questo caso. Tenetevi aggiornati con Threatpost per tutte le ultime notizie su sicurezza e privacy.

In caso vi siate persi qualcosa, ecco una rapida panoramica per aiutarvi a farvi un’idea del dibattito in corso.

— Fabio Assolini (@assolini) February 22, 2016

Antefatto

Stando a quel che si dice, Apple ha fornito all’FBI i dati di backup sull’ iCloud del telefono del killer di San Bernardino. L’ultima copia risale al 19 ottobre, quando il criminale ha presumibilmente smesso di fare il backup al cellulare. L’FBI vuole i dati più recenti per colmare le lacune ed è in possesso di un’ordinanza del tribunale che spiega ad Apple in che modo esattamente la compagnia dovrebbe aiutare con le indagini.

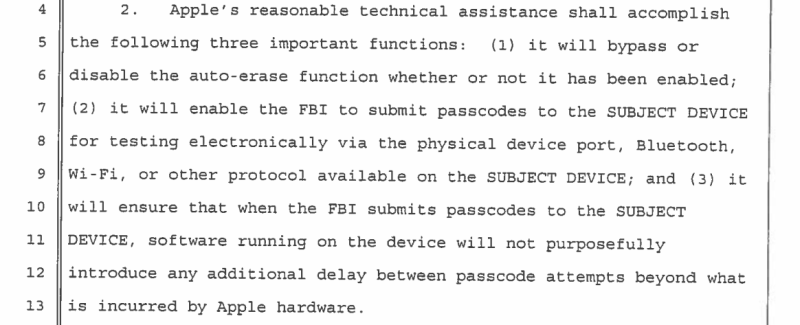

Si tratta di:

- disabilitare la funzione che cancella la memoria quando vengono inserite più di 10 password errate di seguito;

- creare un software che possa inserire le password in automatico;

- disabilitare il ritardo tra ogni inserimento del codice di accesso.

In altre parole, l’FBI vuole forzare il codice d’accesso e chiede a Apple di eliminare tutti i limiti di sicurezza. Se Apple accettasse, per l’FBI sarebbe solo questione di tempo decifrare il codice. Per esempio, bastano alcune ore per decodificare un PIN di quattro cifre.

ICYMI: The FBI is scaring people into being worried about weird implausible theories of terrorism. https://t.co/ymatij7Qk8

— thaddeus e. grugq thegrugq@infosec.exchange (@thegrugq) February 20, 2016

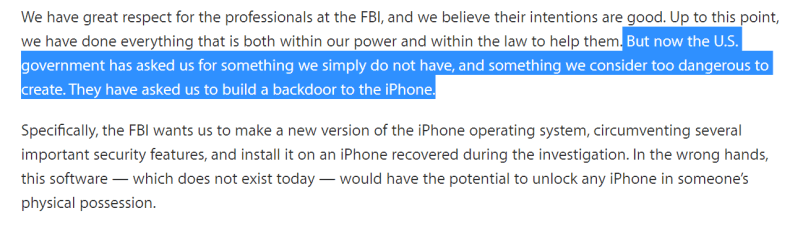

Tim Cook, CEO di Apple, ha pubblicato una lettera ai clienti dicendo che la compagnia aveva già fornito alle forze dell’ordine tutti i dati di cui era in possesso. Cook ha giustamente rimarcato che l’FBI ha chiesto a Apple di creare un passe-partout: “adesso il governo degli Stati Uniti ci ha chiesto qualcosa che semplicemente non abbiamo, e che consideriamo troppo pericoloso creare. Ci hanno chiesto di costruire una backdoor dell’iPhone.”

Ovviamente ci sono una quantità di questioni aperte che andrebbero spiegate, quindi faremo del nostro meglio per sintetizzarle.

In questo caso, a quali leggi si appella il governo?

È una buona domanda. Il governo sta facendo ricorso a una legge risalente al 1789, l’All Writs Act. In sostanza, questo atto contribuì a istituire il sistema giudiziario negli Stati Uniti, all’epoca ai suoi primordi. Il decreto concedeva alle corti federali il potere di emettere ordinanze che non rientrassero in una legge anteriore. Gizmodo ha pubblicato un resoconto dettagliato di questa legge, e di come se ne sia servito il sistema giudiziario, che merita una lettura.

Obviously, Congress wasn’t considering iPhone security at the time it passed All Writs Act of 1789 https://t.co/dqAgGLN5WM #AWA #security

— Just Security (@just_security) February 22, 2016

Perché l‘FBI ha bisogno di violare l‘iPhone?

All’apparenza, gli agenti dell’FBI non possono farlo perché le misure di sicurezza di Apple funzionano bene.

Ma ci sono altre questioni.

Di recente, Apple ha invitato i giornalisti a teleconferenze separate, svoltesi con regole rigide: nessuno doveva citare gli esperti di Apple parola per parola o svelare i loro nomi. La compagnia ha rivelato che l’FBI ha resettato per sbaglio la password iCloud del killer di San Bernardino. Se l’agenzia non l’avesse fatto, il telefono si sarebbe sincronizzato automaticamente con iCloud, avrebbe fatto un nuovo backup ed Apple lo avrebbe prontamente condiviso con gli agenti. Dopo il reset, questo scenario risultò impossibile da realizzare.

Che posizione assumono le parti?

La posizione di Apple è stata resa pubblica il 16 febbraio: l’idea dell’FBI era di sviluppare una backdoor. Questa soluzione avrebbe messo a repentaglio i clienti Apple, quindi la compagnia non si è mostrata disponibile.

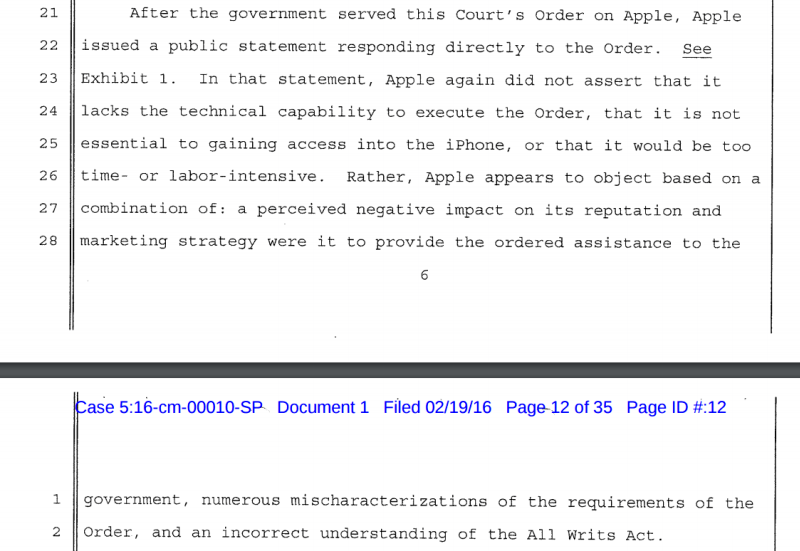

L’FBI ha risposto con calma il 19 febbraio, ricorrendo alle vie legali. Secondo l’agenzia, Apple era in grado di collaborare ma si è negata per proteggere il suo brand.

Apple può fare ciò che chiede l‘FBI?

Forse. L’annuncio di Tim Cook non comprende una risposta chiara a questa domanda: “troppo pericolosa da creare”, “qualcosa che semplicemente non abbiamo” e così via. È ovvio che, essendo lo sviluppatore di hardware e software dell’iPhone, possa fare molto. In seguito ai risultati delle chiamate via Skype “segrete” con i dipendenti Apple, Gizmodo conferma che è tecnicamente possibile per la compagnia creare questo tipo di software richiesto. Ma Apple lo farà? E con quali conseguenze?

Secondo l’FBI, non c’è nulla da temere. L’agenzia afferma che Apple può circoscrivere l’attacco al solo iPhone del terrorista. Inoltre, pare che l’FBI non chieda alla compagnia di condividere questo software con i suoi specialisti.

Dal punto di vista di Apple, se venisse sviluppata questa soluzione i cybercriminali impiegherebbero risorse tentando di ricrearla e di produrre la propria backdoor. In questo caso, gli iPhone perderebbero la loro reputazione di dispositivo sicuro.

ICYMI: The FBI is scaring people into being worried about weird implausible theories of terrorism. https://t.co/ymatij7Qk8

— thaddeus e. grugq thegrugq@infosec.exchange (@thegrugq) February 20, 2016

Questa vicenda si svolge nel posto e nel momento giusto. La disputa tra Apple e FBI punta al cuore del dibattito globale, che prova a marcare una distinzione tra le preoccupazioni per la privacy e gli interessi nazionali, compresa l’investigazione del crimine e degli attacchi terroristici.

Dunque, perché è importante il criptaggio?

La criptografia è matematica, non magia. È impossibile indebolirlo solo per un fortunato circolo selezionato. Prima o poi, altri troveranno il punto debole e nessuno garantisce che i delinquenti non lo scoprano prima della gente perbene (come menzionato prima).

Would a golden key actually solve encryption issues? https://t.co/2JUAypdDf3 #apple #FBiOS pic.twitter.com/O8btU4j7Xy

— Kaspersky (@kaspersky) February 19, 2016

In effetti, ogni pressione che minacci la privacy, mette a rischio anche il criptaggio e la sicurezza dei dati e delle comunicazioni viene altrettanto presa di mira. Le conseguenze potrebbero essere decisive.

apple

apple

Consigli

Consigli