Protezione 100%: una nuova vittoria per Kaspersky Internet Security 2013

Dai risultati dei test realizzati dai laboratori austriaci di AV-Comparatives è emerso che Kaspersky Interenet Security 2013 è capace di bloccare il 100% delle minacce informatiche che possono colpire un

protezione 100%

protezione 100%

app

app

backup

backup

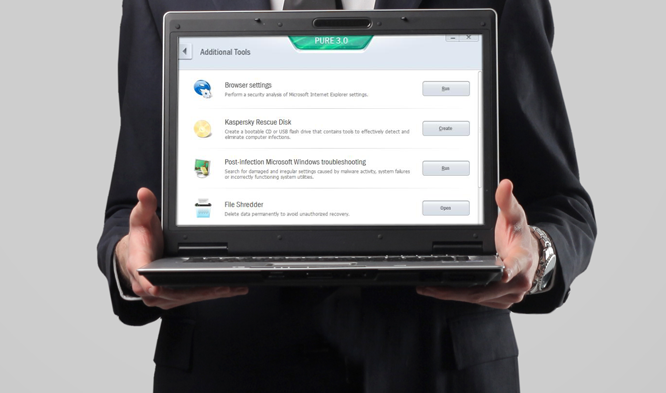

Kaspersky PURE 3.0

Kaspersky PURE 3.0

notizie

notizie

Bluetooth

Bluetooth

bufale del web

bufale del web