Oggi, non sono solo gli enti statali o gli investigatori privati a spiarti. Tracciare qualcuno è diventato così facile ed economico che lo fanno coniugi gelosi, ladri d’auto e persino datori di lavoro oltremodo sospettosi. Non c’è più bisogno di sbirciare agli angoli delle strade, nascondersi nei negozi o avvicinarsi di soppiatto. Uno smartphone e un beacon di localizzazione Bluetooth, come un Apple AirTag, Samsung Smart Tag o Chipolo, fanno già tutto il necessario. Da una causa intentata contro Apple risulta che questo metodo di spionaggio viene usato in una varietà di reati, dallo stalking di ex partner alla pianificazione di omicidi.

Fortunatamente per tutti noi, una protezione c’è! Nell’ambito della campagna anti-stalking di Kaspersky, spiegheremo come si viene tracciati e cosa è possibile fare al riguardo.

Tracciamento online e offline

La sorveglianza ai danni di una vittima viene in genere eseguita in due modi.

Primo modo: puramente basato su software. Nello smartphone della vittima viene installata un’app di tracciamento normalmente commercializzata: questa categoria di app va sotto il nome di stalkerware o brideware. Queste app sono spesso commercializzate come “app di controllo genitori”, ma si differenziano dalle app legittime perché la loro attività viene nascosta dopo l’installazione. Nella maggior parte dei casi, l’app è del tutto invisibile nel dispositivo, anche se a volte si maschera da qualcosa di innocuo, ad esempio un’app di messaggistica, di gioco o di galleria fotografica. Le app di stalking possono trasmettere ripetutamente la geolocalizzazione della vittima a un server, inviare messaggi e altri dati riservati dal dispositivo a un utente malintenzionato e persino attivare il microfono per registrare l’audio.

Lo svantaggio principale dello stalkerware per l’utente malintenzionato è la difficoltà di installazione, essendo necessario accedere per un po’ di tempo allo smartphone sbloccato della vittima. Ecco perché, in molti casi, soprattutto quando lo stalker è un ex partner o un ladro d’auto, si usa il secondo modo.

Secondo modo: un beacon wireless. Un dispositivo di localizzazione viene piazzato sulla vittima. Con un’automobile, potrebbe essere nascosto in un punto poco appariscente, ad esempio dietro la targa; con una persona, potrebbe essere infilato in una borsa o tra altri oggetti personali.

I localizzatori Bluetooth, piccoli dispositivi delle dimensioni di una moneta, furono originariamente inventati per aiutare a localizzare oggetti smarriti come chiavi, portafogli o bagagli. Tuttavia, se posizionati su una persona ignara, i suoi spostamenti possono essere monitorati in tempo pressoché reale usando un’apposita app. Per inciso, molte delle odierne cuffie Bluetooth hanno anche funzionalità di tracciamento integrate per facilitarne l’individuazione e anche queste possono essere usate a fini di stalking. Quindi, se ci dovesse capitare di trovare un paio di belle cuffie in giro, aspettiamo prima di ringraziare la buona sorte: potrebbero essere state piazzate lì da qualcuno per tenere traccia dei nostri movimenti, anche dopo averle abbinate al nostro smartphone.

La tecnologia di tracciamento funziona anche se il beacon è ben oltre la portata del Bluetooth dello smartphone dello stalker: altri smartphone aiuteranno a localizzare l’oggetto “smarrito”. Molti dei più recenti dispositivi Android e iOS segnalano la posizione dei beacon visibili nelle vicinanze ai server centrali di Google o Apple. Di conseguenza, questi giganti della tecnologia sono in grado di localizzare qualsiasi beacon se nelle vicinanze è presente un moderno smartphone con Bluetooth abilitato e accesso a Internet.

Il beacon più popolare è sempre Apple AirTag e Apple si è data molto da fare sin dal lancio della prima versione per proteggere gli utenti dall’uso dannoso del suo stesso beacon. Gli AirTag più recenti iniziano a emettere un segnale acustico per attirare l’attenzione se rimangono lontani dallo smartphone del proprietario per troppo tempo. Tuttavia, utenti malintenzionati possono facilmente aggirare questa protezione danneggiando l’altoparlante sul dispositivo. Simili AirTag manomessi con altoparlanti disabilitati circolano tranquillamente in commercio.

Come proteggersi dalla sorveglianza?

Per proteggersi dal tracciamento sia online che offline, consigliamo di usare Kaspersky per Android. Questo strumento ora include la funzionalità “Chi mi sia”, che consente di rilevare rapidamente se si è sorvegliati.

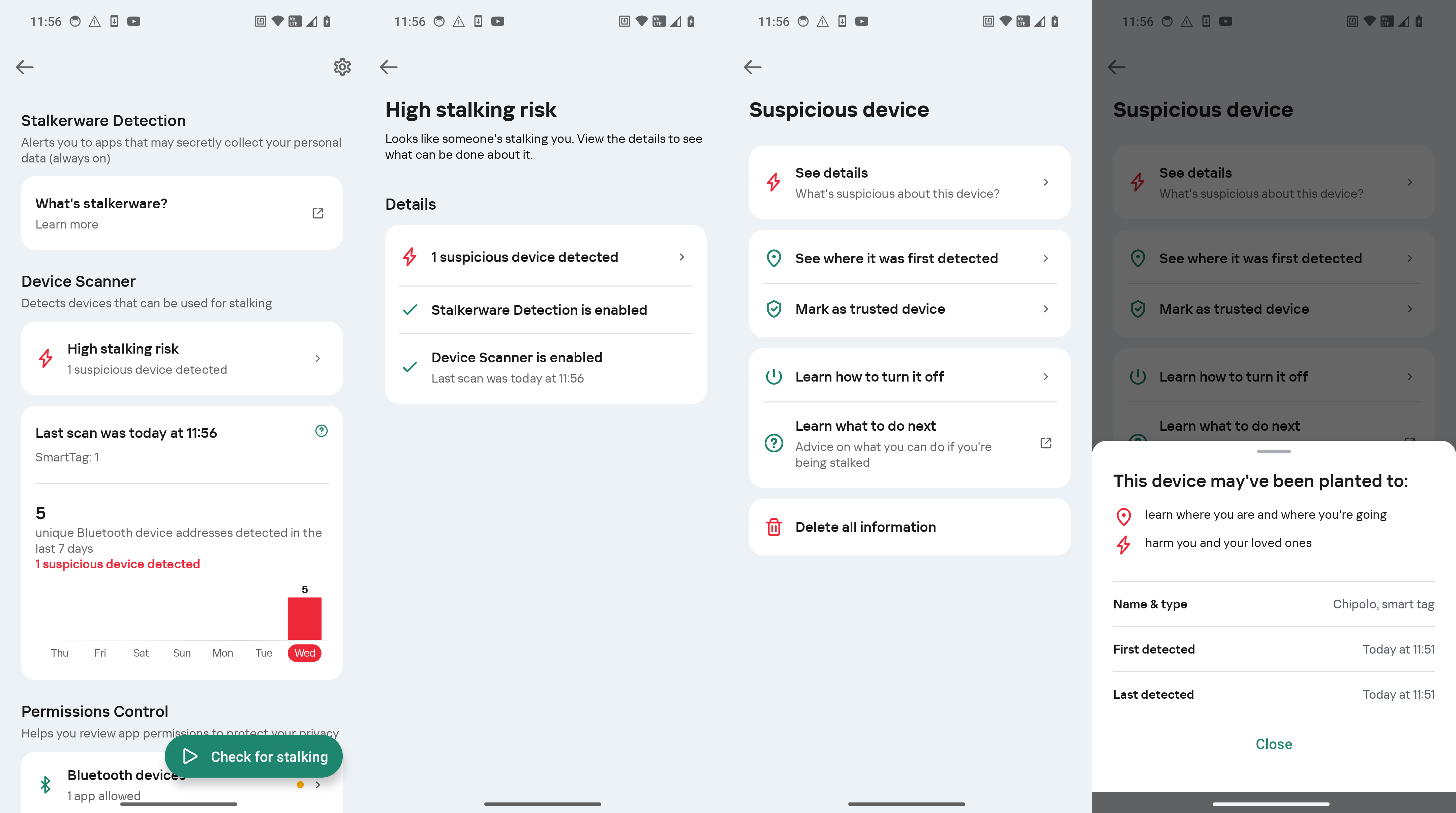

Protezione dai beacon di tracciamento. Fortunatamente, i beacon di tracciamento non possono mai essere del tutto invisibili per loro stessa natura, poiché segnalano costantemente la propria presenza tramite Bluetooth. Uno smartphone dotato di protezione affidabile può avvisarti se un dispositivo Bluetooth non registrato viene rilevato frequentemente nelle vicinanze o in vari spostamenti. Se un tale dispositivo si sposta con te o rimane troppo a lungo nelle vicinanze, Kaspersky per Android ti avviserà.

Dopo avere scoperto un dispositivo di tracciamento, è essenziale esaminarlo. A volte la situazione può essere legittima, ad esempio quando un membro della famiglia con cui trascorri molto tempo usa un localizzatore agganciato alle chiavi. Occasionalmente potrebbero essere presenti dispositivi di localizzazione su veicoli a noleggio o su laptop in leasing (sebbene le aziende di noleggio siano tenute a informare gli utenti e specificarlo nei contratti).

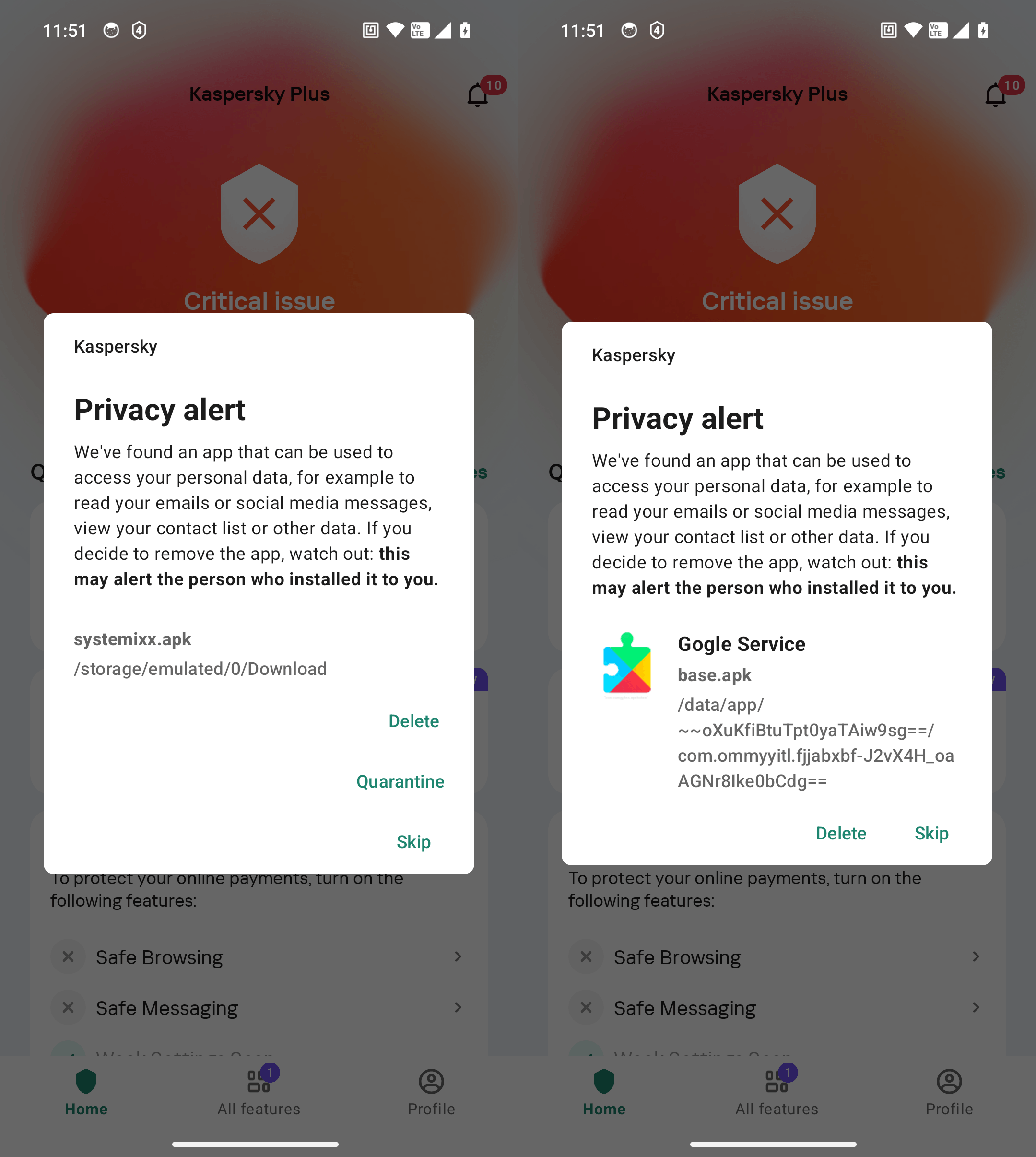

Protezione dallo stalkerware. Kaspersky Premiumrileva le app di stalkerware conosciute. A proposito, lo sapevi che i prodotti Kaspersky hanno vinto un test di rilevamento degli stalkerware? Se tali app, o anche i relativi file di installazione, scaricati da te o da qualcun altro vengono rilevati nel dispositivo, Kaspersky per Android ti avvisa immediatamente.

Kaspersky for Android rileva sia le app stalkerware installate (a destra) sia i relativi file di installazione (a sinistra)

Anche gli utenti della versione gratuita di Kaspersky per Android possono eseguire la scansione alla ricerca di stalkerware. L’unica differenza in questo caso tra Kaspersky Premium e la versione gratuita è che in Kaspersky Premiumla scansione viene eseguita automaticamente e continuamente. Nella versione gratuita di Kaspersky per Android gli utenti devono avviare manualmente ogni scansione.

I beacon sospetti che appaiono frequentemente nelle vicinanze verranno elencati ed etichettati nella sezione Scanner dispositivi.

Kaspersky for Android invia un avviso in merito ai tracker spia e fornisce indicazioni sulle operazioni da eseguire

Nel frattempo, la funzionalità di controllo delle autorizzazioni controlla periodicamente l’accesso delle app a fotocamera, microfono, posizione e Bluetooth, così è possibile identificare rapidamente le nuove app sospette.

Precauzioni aggiuntiveDiverse misure generali di sicurezza e igiene informatica possono rendere più difficile farsi tracciare e sono consigliate a tutti:

- Non lasciare mai oggetti personali incustoditi. Questo vale in particolare per i dispositivi digitali accesi.

- Configura l’autenticazione biometrica nello smartphone.

- Imposta il tempo di blocco automatico dello schermo su un massimo di 30 secondi.

- Configura i dati biometrici o una password complessa per l’accesso al laptop e blocca sempre lo schermo quando ti allontani dalla scrivania.

- Imposta una password per installare le app dall’App Store (si può fare sia su iOS che su Android).

- Disabilita l’installazione delle app da origini sconosciute in Android.

- Aggiorna tutte le app almeno una volta al mese ed elimina quelle che non usi più.

- Non condividere mai la tua password con nessuno. Se l’hai mai condivisa con qualcuno o sospetti che possa essere stata intercettata, vista o indovinata, cambiala immediatamente.

- Evita di accedere agli account personali sui dispositivi condivisi a casa o al lavoro e di certo non farlo nelle biblioteche, negli hotel o nei bar. Se non puoi proprio evitare di eseguire l’accesso, assicurati di disconnetterti in seguito.

- Usa un gestore di password, crea una password univoca per ogni account e abilita l’autenticazione a due fattori.

- Fai attenzione a ciò che condividi sui social media e negli strumenti di messaggistica: evita di rivelare dettagli che rivelino la tua posizione, la tua routine quotidiana o la tua cerchia sociale.

Per le persone a più elevato rischio di stalking (ad esempio a causa di un ammiratore indesiderato, un ex coniuge o un partner in affari), ecco un elenco più completo delle precauzioni, inclusi suggerimenti per incolumità fisica e misure legali.

Cosa fare se si è sorvegliati

Se hai scoperto un beacon o un’app di tracciamento e hai escluso spiegazioni benevole, considera i possibili motivi per cui potresti essere sotto sorveglianza.

Per le persone coinvolte in violenze domestiche o gravi conflitti, l’incolumità fisica è la priorità. Pertanto, in questi casi, è importante non rivelare il fatto di avere scoperto di essere sorvegliati: contatta invece la polizia o enti di supporto dedicati. Allo stesso modo, è essenziale che lo smartphone o il beacon non finiscano in un luogo che ne indichi la scoperta (ad esempio una stazione di polizia). Puoi lasciare lo smartphone a casa mentre ti rivolgi alla polizia o organizzare un incontro con un gruppo di supporto in un luogo sicuro. Per consigli più dettagliati su questi casi difficili, consulta la nostra guida alla sensibilizzazione contro lo stalking.

Se il rischio di violenza è basso, è comunque necessario contattare la polizia. Consegna il beacon e lascia che le forze dell’ordine creino una copia digitale dello smartphone per raccogliere le prove dell’infezione (se presente). Dopo di ciò potrai rimuovere lo stalkerware dallo smartphone.

Android

Android

Consigli

Consigli